- 我的订阅

- 头条热搜

我们正处于一个信息大暴发的时代,每天都能产生数以百万计的新闻资讯!

虽然有大数据推荐,但面对海量数据,通过我们的调研发现,在一个小时的时间里,您通常无法真正有效地获取您感兴趣的资讯!

头条新闻资讯订阅,旨在帮助您收集感兴趣的资讯内容,并且在第一时间通知到您。可以有效节约您获取资讯的时间,避免错过一些关键信息。

根据国外科技媒体BleepingComputer报道,有恶意攻击者利用OneNote中的笔记来传播恶意文件。攻击者发送网络钓鱼电子邮件,并包含DHL发票、汇款表格、运输通知和文件以及机械图纸等文件。攻击者将恶意VBS文件附加到OneNote笔记上...……更多

2023-01-26 08:47:00微软,恶意,传播,笔记,软件,攻击者

...新,修复了存在于Win10、Win11系统中的“关键”漏洞,被攻击者利用后,可以在用户机器上安装恶意软件。该漏洞存在于ms-appinstaller统一资源标识符(URI)方案中,攻击者利用该漏洞,可以绕过常规的安全措施,在用户浏览网页...……更多

2023-12-31 04:38:00微软,漏洞,关键,系统,攻击者,漏洞

...种情况下,微软公司和“五眼联盟”国家仅凭受害单位和攻击者的攻击技战术这些模糊的归因因素,就把“伏特台风”扣上所谓“中国政府支持背景黑客组织”的帽子,这样的做法是非常不严谨和不专业的,其背后必然有更深层...……更多

2024-04-15 10:08:00栽赃,中国,威胁,攻击,网络,美国

...基在报告中表示:“恶意软件有效负载包含多个模块,使攻击者能够充当APT、加密货币矿工,甚至勒索软件组织。” ……更多

2023-10-29 04:21:00卡巴,斯基,监测,恶意,平台,软件

...得到解决。在 StringTable 中引用 apds.dll重定向恶意 VB 文件攻击者分发的恶意 MSC 文件包含对 StringTable 部分中存在漏洞的 APDS 资源的引用,因此当目标打开该文件时,MMC 会对其进行处理,并在“mmc.exe”情境中触发 JS 执行。Elastic……更多

2024-06-25 13:42:00微软,脚本,尚未,攻击,运行,代码

...被很多人搜索和下载。在水坑攻击(WateringHoleAttack)中,攻击者下载流行的存储库,添加恶意代码后重新上传到GitHub。一旦攻击者重新上传了恶意存储库,他们就会使用自动化技术对存储库进行数千次fork分叉,如下图所示。然...……更多

2024-03-03 02:38:00成千,大规,大规模,攻击,影响,存储

...严重的后果之一。当企业受到.mallox勒索病毒的攻击时,攻击者可能不仅仅是加密数据,还可能窃取受害者的敏感数据,这可能导致以下问题:身份盗窃:如果攻击者窃取了用户的个人信息,例如姓名、地址、社会安全号码等,...……更多

2024-02-16 11:46:00措施,病毒,保护,病毒,数据,系统

...以通过网络漏洞来传播,这是一种特殊的技术,它可以让攻击者访问受害者的系统,并安装木马病毒。二:木马病毒的危害木马病毒的危害性有很多,比如破坏文件、窃取隐私、破坏系统、传播其他病毒、入侵网络等。这也就是...……更多

2023-01-10 10:41:00木马,病毒,控制,知识,系统,信息

...疗保险巨头Medibank遭勒索软件攻击,网络犯罪团伙有关的攻击者已经泄露了大量公司的敏感信息,包括客户的个人信息和健康数据等。每日经济新闻综合自新华社、每日经济新闻(记者:张宏 刘嘉魁) ……更多

2023-12-29 11:31:00杭州,团伙,犯罪,病毒,程序,病毒

...Windows内核权限提升漏洞,在CVEv3得分为7.8。微软表示本地攻击者利用该漏洞,在不需要用户交互的低复杂性攻击下,可以提升获得SYSTEM的权限。微软表示:“黑客要利用这个漏洞,首先必须登录系统。然后,攻击者可以运行一个...……更多

2024-03-04 03:44:00月报,微软,漏洞,多个,版本,影响

...即将SurveillanceCenter监控中心应用升级至最新版本,以避免攻击者利用旧版应用漏洞获得控制权限。▲爱速特AS3304Tv2NAS,图源爱速特官网根据爱速特英文官网上的公告,“SurveillanceCenter应用正在推送一个紧急更新,以应对软件中检...……更多

2024-02-09 01:23:00推送,漏洞,应用,漏洞,应用,攻击者

...染的终端。而本次曝光的最新版本通过钓鱼邮件发布的,攻击者发送的是恶意PDF文件,其中嵌入了一个指向受密码保护的.7z压缩文件的链接。安全研究员PeiHanLiao解释说:“受害者用PDF文件中的密码提取恶意软件后,恶意软件会...……更多

2024-01-07 14:29:00变种,木马,安全,公司,文件,恶意

...卡巴斯基管理检测和响应服务这样的解决方案,以帮助在攻击者达到最终目标前,在早期阶段识别和停止攻击 ……更多

2023-12-19 10:54:00黑手,解毒,受害者,新高,攻击,病毒

...避免有害输出,看似是保护大模型安全的有效手段。但从攻击者的角度来看,究竟是否有效?换言之,对于当前的大模型“攻方”而言,已有的防御机制究竟好不好使?

给大模型安排“动态”护栏我们将这个问题问题抛给刘杨...……更多

2023-11-08 09:09:00南洋,无一,理工,模型,集体,主流

...这对乌克兰甚至整个西方世界来说都是一个重要的警示。攻击者的目标不仅是摧毁基础设施,还包括收集尽可能多的信息以造成更多的混乱。据调查显示,黑客可能从2023年5月就潜入了系统。尽管这次攻击已经造成了严重的负面...……更多

2024-01-08 09:48:00乌克,沙虫,巨头,电信,乌克,攻击

...esearch的安全专家HaifeiLi发现并报告,根据微软官方描述,攻击者可以在文档扩展名及其嵌入链接后插入感叹号,就能绕过安全程序获得文档的高级权限,包括编辑潜在的恶意"保护视图"文档。果文档中嵌入了带有http或https的超链...……更多

2024-02-16 11:51:00感叹号,微软,漏洞,代码,版本,安全

...猜测,谷歌卫星遭到了什么样的攻击。有人认为这是一起恶意破坏行为,旨在破坏谷歌在卫星通讯领域的影响力;也有人认为这是一次针对谷歌公司的网络攻击,以阻止其卫星项目的发展。谷歌公司并没有公开透露更多关于这起...……更多

2023-12-22 10:37:00卫星,卫星,黑客,攻击,安全,系统

...快恢复系统,受害者往往被迫支付高额赎金。除此之外,攻击者还会借机窃取受害者的敏感数据和涉密资料,一旦这些数据资料被境外间谍情报机关和别有用心之人利用,可能对我国家安全造成严重危害。

防范措施境外网络勒...……更多

2024-03-21 10:41:00国家安全部,安全部,攻击,国家,网络,安全

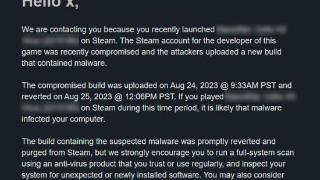

...件受害者,该病毒窃取了他的浏览器上的访问令牌,使得攻击者可以访问他登陆的任何Web服务。他表示:“我想是在黑客攻击前几小时,我使用了我的开发账户发布了游戏。” ……更多

2023-10-12 20:38:00开发者,账户,多个,开发,开发者,开发

...邮件是什么?“钓鱼”邮件是一种常见的网络攻击手段。攻击者通常会伪造发件人地址和邮箱账号,诱使目标用户点击恶意链接或下载恶意文件,窃取用户凭证和数据资料等敏感信息,甚至入侵控制相关终端设备。常见手法有哪...……更多

2024-03-17 09:27:00国家安全部,安全部,涉密,机关,主渠道,党政机关

...Valve发现被入侵的Steamworks账户的数量有所增加,其中部分攻击者会借此上传恶意软件,从而导致玩家感染病毒木马。Valve透露,仅有几百个用户承受了此次攻击,他们通过公司发送的通知单独了解到潜在的漏洞。为了解决这个问...……更多

2023-10-17 04:31:00开发者,措施,安全,开发,开发者,分支

...应用、模型、平台和芯片,编码都可能存在漏洞或后门;攻击者能够利用这些漏洞或后门实施高级攻击。在AI模型层面上,攻击者同样可能在模型中植入后门并实施高级攻击;由于AI模型的不可解释性,在模型中植入的恶意后门...……更多

2024-06-24 09:18:00热战,安全,全球,安全,伊利亚,模型

...的随机加密密钥,并将其和有关计算机的其他信息发送给攻击者,删除存储 ShrinkLocker 活动的日志,最后强制关闭计算机,使用新创建的引导分区完全锁定和加密计算机上的所有磁盘。设备一旦感染 ShrinkLocker 勒索软件,硬盘往...……更多

2024-05-25 16:45:00加密,文件,软件,卡巴,斯基,加密

...模一样,有着相同的应用程序图标。一旦恶意应用启动,攻击者就可以看到、记录和修改用户使用头戴设备所做的一切。这包括追踪语音、手势、按键、浏览活动,甚至用户的社交互动。攻击者甚至可以修改用户发给其他人的消...……更多

2024-03-14 10:29:00安全漏洞,漏洞,黑客,安全,内容,空间

...,防御软件也无法识别,因此给网络安全带来极大风险。攻击者可以利用这些漏洞发起入侵,而被攻击者往往措手不及。这份报告分析了去年披露的零日漏洞,其中约58个漏洞的攻击动机可以确定,有48个漏洞被用于间谍活动。...……更多

2024-03-29 03:50:00漏洞,数量,报告,漏洞,攻击,攻击者

...员就可以主动阻止Windows通过SMB提供NTLM。这样一来,哪怕攻击者成功欺骗用户或应用程序向恶意服务器发送NTLM响应也不会收到任何NTLM数据,也无法进行暴力破解、密码破解或密码传递。这为企业提供了更高的保护级别,而无需...……更多

2023-11-16 11:24:00微软,更新,支持,端口,服务器,服务

...。sberauto是一家位于俄罗斯的在线汽车交易平台,推测为攻击者本次活动的攻击目标。DNS域判断通过后首先会创建进程快照遍历进程获取explorer.exe的进程ID,再根据进程ID直接通过syscall调用NtOpenProcess得到进程句柄。获取到explorer.e...……更多

2023-01-11 10:00:00乌克,乌克兰,俄罗斯,诱饵,交易平台,攻击

...全方面的疏忽可能会无意中将恶意代码引入AI/ML模型,让攻击者有机可乘,由此对企业造成进一步的损害。开发者还可能会使用从公共AI/ML源生成的代码,而不知道模型是否已遭到入侵。如果盲目信任AI/ML模型,就可能会给企业招...……更多

2024-03-04 17:00:00领导者,关键,安全,企业,安全,软件

...,发现了名为 Phemedrone Stealer 的高危恶意软件,可以绕过微软 Windows 10 和 Windows 11 系统中的 Defender SmartScreen,窃取你的各种敏感数据。

Phemedrone Stealer 是一种数据采集恶意软件,主要针对各种特定类型的文……更多

2024-01-17 11:46:00微软,恶意,用户,信息,软件,文件

...议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统。漏洞扫描是基于漏洞数据库,通过扫描等手段对指定的远程或者本地计算机系统进行安全脆弱性检测,从而发现可利用漏洞...……更多

2024-01-19 11:33:00漏洞扫描,技术,技术应用,漏洞,应用,安全

更多关于科技的资讯:

鲁网10月13日讯近日,山东移动聊城分公司顺利完成阳谷鼎盛商务宾馆47条企业宽带的全面部署与调试,通过“定制化组网+高效服务”模式

2025-10-13 22:04:00

10月11日10时19分,全球最大固体运载火箭“引力一号”(遥二)在山东海阳东方航天港附近海域点火升空,搭载三颗卫星顺利进入预定轨道

2025-10-13 22:49:00

以往选购空调,用户大多只能在屏幕上对比参数,实际风感是否舒适、节能效果如何,往往要等到安装使用后才知晓。今年双11,海尔空调带来全新体验方式

2025-10-13 11:45:00

华创微系列芯片产品化在即,保障天地“对话”,筑牢算力基石 方寸之间,用“芯”绘就星图万里□南京日报/紫金山新闻记者江芬芬编者按高质量发展是“十四五”乃至更长时期我国经济社会发展的主题

2025-10-13 08:05:00

宁企为能源发电站安装“智慧大脑”“一网统管”,巡检响应时间缩短一半,停机损失降低超30% □南京日报/紫金山新闻记者孙秉印通讯员麒轩“支路电流异常

2025-10-13 08:05:00

将税务服务从“送得对”到“传得开”、从“加急办”到“秒响应”、从“被动纠错”到“主动合规”……聚焦个体工商户办税缴费需求

2025-10-13 07:23:00

算力浪潮奔涌 夯实“数字底座”——河北以数字经济赋能高质量发展(一)在中国联通(怀来)大数据创新产业园的机房内,一排排机柜昼夜不息地嗡鸣

2025-10-13 08:00:00

淘宝闪购推出双11重磅福利:88VIP点外卖天天享五折,免单红包数量超1000万份!10月15日至11月14日,88VIP用户进入闪购频道

2025-10-12 05:27:00

在常州经开区潞城街道江苏德尔福医疗器械有限公司的洁净工厂内工作人员正在忙碌地装配新型“电子笔”今年该企业三个型号的预充式电子笔式注射器获得国内首张医疗器械注册证标志着该类产品正式

2025-10-12 05:27:00

近日,济南轨道交通4号线彭家庄站、程家庄站、唐冶站、唐冶南站(以上站名均为工程名)已完成移动5G-A通信覆盖,标志着这条串联城市东西的“黄金线路”在通信保障上迈出关键一步

2025-10-12 08:45:00

齐鲁晚报·齐鲁壹点记者 尚青龙近日,青岛平度的肉牛也有了自己的“数字身份证”。人保财险青岛分公司借鉴内蒙古先进经验,引入内蒙古沃付国际物联网有限公司自主研发的人工智能畜牧业数字化管理平台

2025-10-12 11:53:00

国庆中秋假期期间,面对持续攀升的客运高峰,烟台联通网络保障团队坚守岗位,全力投入高铁沿线5G网络实时保障工作,通过精细化运维与快速响应

2025-10-12 11:53:00

齐鲁晚报·齐鲁壹点 王佳潼10月11日,第十九届中国(临朐)家居门窗博览会媒体见面会在临朐召开。记者在会上获悉,第十九届中国(临朐)家居门窗博览会定于2025年10月12日至15日在临朐国际会展中心举办

2025-10-12 11:55:00

近日,“聊热入济”长距离供热项目施工现场传来新进展——济南能源集团所属热力集团部署的无人机智慧巡检系统,正沿这条 “供热长龙” 精准巡航

2025-10-12 15:50:00