- 我的订阅

- 科技

我们正处于一个信息大暴发的时代,每天都能产生数以百万计的新闻资讯!

虽然有大数据推荐,但面对海量数据,通过我们的调研发现,在一个小时的时间里,您通常无法真正有效地获取您感兴趣的资讯!

头条新闻资讯订阅,旨在帮助您收集感兴趣的资讯内容,并且在第一时间通知到您。可以有效节约您获取资讯的时间,避免错过一些关键信息。

微软发布outlook远程代码执行漏洞感叹号

2月16日消息,微软近日发布安全公告,报告旗下的Outlook服务存在严重的远程代码执行漏洞,无需用户交互的情况下,只需要在Outlook超链接中添加“!”感叹号,就能读取相关机密文档。

该漏洞追踪编号为CVE-2024-21413,在CVSS风险评估中基础得分(根据漏洞的固有特征反映漏洞的严重程度)为9.8(满分10分),时间得分(评价漏洞被利用的时间窗的风险大小)为8.5分(满分10分)。

该漏洞由CheckPointResearch的安全专家HaifeiLi发现并报告,根据微软官方描述,攻击者可以在文档扩展名及其嵌入链接后插入感叹号,就能绕过安全程序获得文档的高级权限,包括编辑潜在的恶意"保护视图"文档。

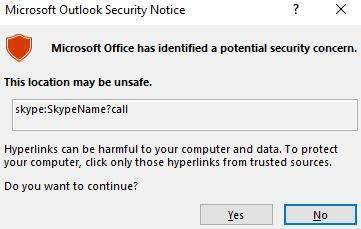

果文档中嵌入了带有http或https的超链接,Outlook就会启动默认浏览器来显示它。例如:

CallmeonSkype

安全研究人员发现一个感叹号就足以绕过保护机制。下面的链接演示了这一点:

CLICKME

微软目前已经发布了Office补丁,修复了CVE-2024-21413漏洞,并推荐用户尽快安装。

用于Office2016(32位版本):

产品文章下载内部版本号MicrosoftOffice2016(32位版本)5002537安全更新16.0.5435.1001MicrosoftOffice2016(32位版本)5002467安全更新16.0.5435.1001MicrosoftOffice2016(32位版本)5002522安全更新16.0.5435.1001MicrosoftOffice2016(32位版本)5002469安全更新16.0.5435.1001MicrosoftOffice2016(32位版本)5002519安全更新16.0.5435.1001

ForOffice2016(64位版本):

产品文章下载内部版本号MicrosoftOffice2016(64位版本)5002537安全更新16.0.5435.1001MicrosoftOffice2016(64位版本)5002467安全更新16.0.5435.1001MicrosoftOffice2016(64位版本)5002522安全更新16.0.5435.1001MicrosoftOffice2016(64位版本)5002469安全更新16.0.5435.1001MicrosoftOffice2016(64位版本)5002519安全更新16.0.5435.1001

以上内容为资讯信息快照,由td.fyun.cc爬虫进行采集并收录,本站未对信息做任何修改,信息内容不代表本站立场。

快照生成时间:2024-02-16 21:45:22

本站信息快照查询为非营利公共服务,如有侵权请联系我们进行删除。

信息原文地址: