- 我的订阅

- 科技

我们正处于一个信息大暴发的时代,每天都能产生数以百万计的新闻资讯!

虽然有大数据推荐,但面对海量数据,通过我们的调研发现,在一个小时的时间里,您通常无法真正有效地获取您感兴趣的资讯!

头条新闻资讯订阅,旨在帮助您收集感兴趣的资讯内容,并且在第一时间通知到您。可以有效节约您获取资讯的时间,避免错过一些关键信息。

黑客滥用微软win10/win11上错误报告工具

1月5日消息,黑客滥用微软 Win10 / Win11 系统中内置的错误报告工具WindowsProblemReporting(WerFault.exe),通过DLL旁加载技术在受感染设备的内存上运行恶意软件。

黑客首先通过合法的Windows可执行文件来启动恶意软件,整个过程并不会触发任何警告,从而隐蔽的感染设备。K7SecurityLabs安全公司率先发现了这种攻击方式。

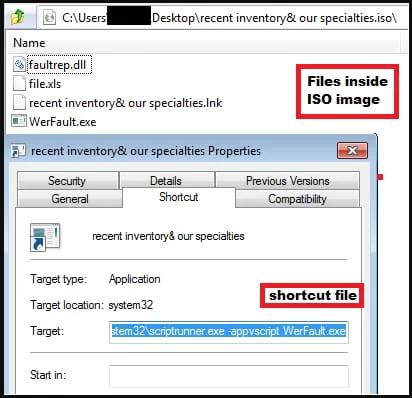

恶意软件活动始于一封带有ISO附件的电子邮件。用户双击这个ISO文件之后,将自身挂载为一个新的驱动器盘符,其中包含WindowsWerFault.exe可执行文件的合法副本、一个DLL文件(“faultrep.dll”)、一个XLS文件(“File.xls”)和一个快捷方式文件('inventory&ourspecialties.lnk')。

受害者通过单击快捷方式文件启动感染链,该快捷方式文件使用“scriptrunner.exe”来执行WerFault.exe。WerFault是 Windows10 和11中使用的标准Windows错误报告工具,允许系统跟踪和报告与操作系统或应用程序相关的错误。

防病毒工具通常信任WerFault,因为它是由Microsoft签名的合法Windows可执行文件,因此在系统上启动它通常不会触发警报来警告受害者。

启动WerFault.exe之后,该恶意软件将使用已知的DLL侧载缺陷来加载ISO中包含的恶意“faultrep.dll”DLL。

通常,'faultrep.dll'文件是Microsoft在C:\Windows\System文件夹中为WerFault正确运行所需的合法DLL。但是,ISO中的恶意DLL版本包含用于启动恶意软件的附加代码。

以上内容为资讯信息快照,由td.fyun.cc爬虫进行采集并收录,本站未对信息做任何修改,信息内容不代表本站立场。

快照生成时间:2023-01-05 20:45:09

本站信息快照查询为非营利公共服务,如有侵权请联系我们进行删除。

信息原文地址: